Dans les secteurs sensibles, une organisation multi-sites fait face à deux exigences en matière de collaboration : maintenir des échanges fluides entre des équipes distantes, et garantir la confidentialité de ces communications. Face à ces besoins, le premier réflexe est souvent de multiplier les outils, ce qui rajoute de la complexité et de nouvelles surfaces d’attaques potentielles.

La réponse se situe plutôt dans la centralisation : offrir un espace par équipe ou projet, où messagerie, fichiers et visioconférence coexistent dans un périmètre unique, chiffré de bout en bout par défaut. Un cadre dans lequel chaque collaborateur, chaque partenaire externe, travaille de manière fluide sans que le niveau de sécurité soit laissé à sa discrétion.

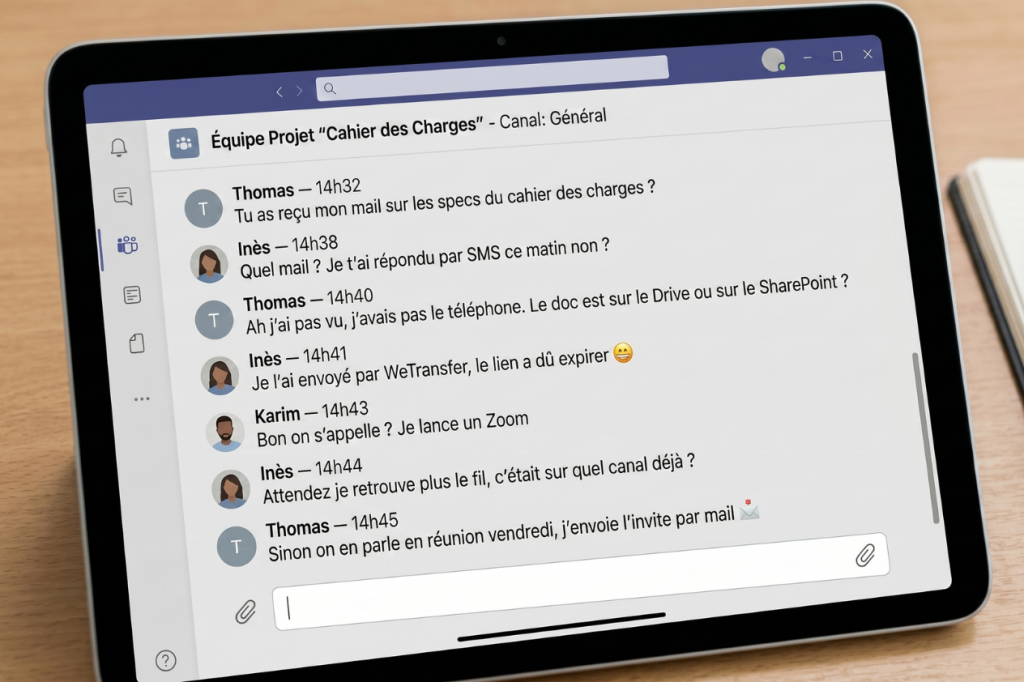

Quand la dispersion des échanges devient un risque

Lorsque des équipes sont réparties sur plusieurs sites ou territoires, chacune développe naturellement ses propres habitudes :

- un canal de messagerie alternatif,

- un espace de stockage partagé en dehors du SI,

- des e-mails qui se perdent…

L’information circule, mais personne ne la contrôle entièrement.

C’est ainsi qu’une décision prise lors d’un échange informel entre deux sites ne remonte pas ou qu’un document de référence finit par exister en plusieurs versions. Cette création de silos d’informations, délétère pour l’efficacité et la motivation des collaborateurs, résulte bien souvent d’outils de collaboration inadaptés aux usages des équipes et d’un manque de gouvernance.

Shadow IT et Shadow AI, signaux d’alarme silencieux

Quand l’outil officiel est trop contraignant ou trop peu intuitif, les équipes le contournent et créent le shadow IT. Selon le Security Navigator 2025 d’Orange Cyberdefense, 38% des employés utilisent des applications non approuvées en raison des temps de réponse trop lents de la DSI.

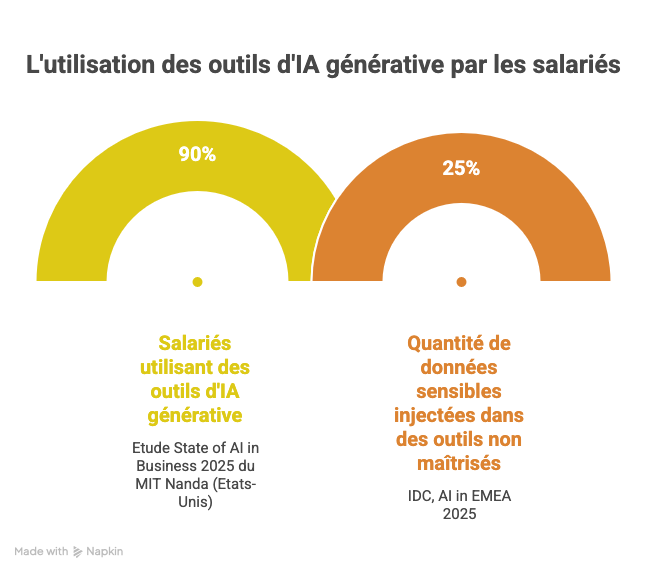

Avec l’essor de l’IA générative et des assistants virtuels intelligents, ce phénomène prend une dimension nouvelle avec le shadow AI.

L’étude State of AI in Business 2025 du MIT NANDA révèle qu’aux États-Unis, plus de 90% des salariés utilisent des comptes personnels d’outils d’IA générative. En Europe, la quantité de données sensibles injectées dans ces outils non maîtrisés est passée de 10% à plus de 25% en un an (IDC, AI in EMEA 2025).

Dans des environnements sensibles, les prompts ou données partagés dans ces outils sont autant d’angles morts supplémentaires pour le DSI et des vecteurs potentiels de cybermenaces pour le RSSI.

Des risques qui s’ajoutent aux difficultés d’uniformiser les bonnes pratiques informatiques des organisations multi-sites. L’enjeu est donc de répondre à ces nouveaux usages avec un outil qui offre les mêmes capacités, mais dans un périmètre maîtrisé.

Partenaires et sous-traitants, des points de contact toujours maîtrisés ?

La collaboration multi-sites ne se limite pas aux équipes internes. Dans les secteurs critiques, elle implique souvent un écosystème plus large : sous-traitants, partenaires industriels, autorités de tutelle, prestataires techniques…

Chacun de ces interlocuteurs représente un point de contact supplémentaire et une surface d’attaque potentielle si les conditions d’accès ne sont pas strictement encadrées. Le baromètre 2025 du CESIN note un nombre élevé d’attaques sur la supply chain : en France, les attaques indirectes dues à un tiers ont touché 35 % des entreprises en moyenne, et 43 % des grandes entreprises.

Au niveau européen, la directive NIS 2 contient d’ailleurs des exigences importantes pour la sécurité de la chaîne d’approvisionnement, sous peine d’importantes sanctions financières (jusqu’à 10 millions d’euros d’amende ou 2% du chiffre d’affaires annuel mondial pour les entités essentielles).

Ces trois réalités, pratiques qui divergent, outils non maîtrisés et risques liés aux partenaires, ont un point commun : elles résultent toutes d’une gouvernance insuffisante des outils de collaboration.

Un outil qui ne correspond pas aux usages réels sera contourné tout comme un outil qui ne couvre pas l’ensemble du périmètre laissera des angles morts. L’enjeu est donc de sécuriser les échanges mais aussi de s’assurer que l’ensemble du périmètre de collaboration l’est.

Les Workspaces Tixeo : un espace de travail unifié pour les équipes et projets

Un Workspace Tixeo est un espace dédié à une équipe ou un projet, qui regroupe dans un seul périmètre tout ce dont les membres ont besoin pour collaborer : messagerie instantanée, partage de fichiers, open-space-virtuel et visioconférence.

Cloisonner sans rigidifier

Certains projets sensibles nécessitent une protection accrue des échanges tandis que d’autres pôles vont privilégier la rapidité de communication. Pour répondre à ces différents besoins, une organisation peut définir autant de Workspaces :

- par projet,

- par équipe métier,

- par partenaire externe…

Les échanges d’un Workspace sont historisés : chaque nouveau membre ajouté accède à l’historique complet des messages et fichiers partagés, ce qui facilite son intégration et la transmission d’information.

De la messagerie à la visio, sans changer d’outil

Dans le quotidien d’une équipe dispersée sur plusieurs sites, la perte de temps vient principalement de la recherche d’informations, que ce soit dans une boite mail ou dans une messagerie. Relancer une conversation depuis un autre canal, programmer une réunion pour clarifier un point sont autant de procédés qui freinent l’efficacité et engendrent des tensions.

Dans chaque Workspace Tixeo, les membres peuvent s’envoyer des messages, se voir dans l’espace virtuel, partager des fichiers et basculer en visioconférence depuis le même environnement.

Les informations restent dans un périmètre contrôlé, sans devoir jongler entre applications et sans perte de contexte entre un échange écrit et une réunion. La traçabilité des communications, qui demeure une exigence forte dans les secteurs réglementés, est assurée par défaut.

Un échange écrit peut devenir un appel en un clic, une décision prise en réunion peut être immédiatement documentée dans le même espace. C’est ce qui rend l’outil suffisamment fluide pour que les équipes l’adoptent au quotidien, et suffisamment centralisé pour que les DSI gardent la main.

La spontanéité retrouvée entre sites distants

L’autre défi de la collaboration hybride ou multi-sites est de recréer la réactivité du bureau physique : poser une question rapide à un collègue, clarifier un point sans programmer une réunion formelle, maintenir le lien entre des équipes géographiquement dispersées.

Pour y répondre, chaque Workspace Tixeo intègre un open-space virtuel dédié : cet espace de connexion persistant rend les membres visibles et joignables en un clic, sans lien d’invitation à générer ni salle d’attente.

Ces échanges informels, qui sont aussi souvent les plus stratégiques, retrouvent leur fluidité naturelle, depuis n’importe quel site.

L’open-space virtuel fait avancer plus vite sur des sujets opérationnels ou des réflexions tandis que la visioconférence planifiée permet de prendre des décisions ou de suivre des projets de façon plus formelle.

Mais cette fluidité retrouvée dans la capacité à échanger depuis plusieurs sites pose une question directement liée : si les échanges les plus informels sont aussi les plus fréquents, sont-ils pour autant les mieux protégés ?

Une sécurité cohérente à l’échelle de l’organisation

Dans les secteurs critiques, la sécurité des communications est généralement prise en compte pour les grandes réunions formelles et stratégiques. L’accès est contrôlé tout comme les enregistrements et la traçabilité des informations.

Un risque plus important se cache ailleurs, lorsque les visioconférences se terminent. Les échanges informels, les discussions rapides entre deux réunions, les partages de fichiers en dehors des circuits officiels sont autant de pratiques communes qui exposent des informations sensibles, souvent via des outils grand public que personne n’a formellement autorisés.

Chiffrer de bout en bout toutes les communications, mêmes les plus anodines

Quand les équipes échangent en continu depuis différents sites, le chiffrement de bout en bout doit couvrir l’intégralité des flux de communication (messagerie, fichiers, open-space virtuel, visioconférence) et ce, par défaut et quel que soit le nombre de participants.

C’est l’exigence retenue par l’ANSSI dans ses référentiels de certification, et le standard autour duquel Tixeo a construit sa technologie depuis l’origine, avec une certification CSPN obtenue et renouvelée depuis 2017.

Cette exigence s’étend aux usages de l’IA.

Là où le shadow AI expose des données sensibles à des modèles entraînés sur les prompts des utilisateurs, l’IA intégrée aux Workspaces Tixeo fonctionne sur des serveurs isolés d’Internet : aucune donnée n’est réutilisée ni mémorisée pour entraîner des modèles externes. Les équipes peuvent transcrire ou traduire leurs réunions sans sortir du périmètre chiffré.

Gouvernance des accès : qui accède à quoi, depuis quel site ?

Pour s’assurer de la protection des échanges et des données, le chiffrement seul ne suffit pas. Les organisations doivent aussi maîtriser les conditions d’accès à leurs outils collaboratifs. Une maîtrise qui est d’autant plus primordiale lorsque les équipes sont dispersées sur plusieurs sites.

Certaines situations imposent de réagir vite :

- un collaborateur qui quitte l’organisation,

- un partenaire dont la mission se termine,

- ou un appareil perdu ou volé.

Dans un environnement hybride, où les accès se multiplient et se diversifient, la capacité à révoquer des droits instantanément, par espace de travail ou par utilisateur, sans délai de procédure, devient essentiel.

Avec Tixeo, un administrateur peut :

- révoquer instantanément les accès à un Workspace,

- reprendre la main sur les droits en cas de départ imprévu

- et gérer les autorisations sans complexité opérationnelle.

La question doit se poser dès la configuration des réunions.

Selon le type d’échanges, qu’ils soient internes entre sites ou avec des partenaires extérieurs, les conditions de sécurité ne sont pas les mêmes.

Définir en amont des règles par type de réunion, et les appliquer automatiquement sans dépendre de la vigilance de chaque organisateur, est ce qui rend la politique de sécurité cohérente et facilement applicable à l’échelle d’une organisation et de l’ensemble de ses sites.

Un déploiement adapté à chaque organisation

Enfin, la question du déploiement d’un outil collaboratif compte tout autant que ses atouts technologiques.

En effet, héberger ses communications sur un cloud étranger, même chiffré, expose à des risques juridiques et réglementaires que certains secteurs ne peuvent pas accepter (Cloud Act).

Les contraintes d’infrastructure peuvent ainsi varier selon les organisations :

- si certaines imposent un hébergement sur leurs propres serveurs (on-premise), pour garder la maîtrise totale,

- d’autres préfèrent se diriger vers le cloud, à condition qu’il soit souverain et qualifié, pour plus d’agilité sans compromis sur la protection des données.

Tixeo s’adapte aux deux configurations : déploiement on-premise ou cloud souverain qualifié SecNumCloud, tout en proposant le même niveau de sécurité et la même expérience utilisateur.

Pour les organisations les plus sensibles, le déploiement on-premise garantit une indépendance totale vis-à-vis de toute infrastructure tierce, y compris en situation de crise ou de rupture de service externe.

Dans un environnement multi-sites, la collaboration ne peut pas reposer sur la bonne volonté de chaque utilisateur ni sur l’empilement d’outils. Les Workspaces Tixeo apportent un cadre structuré : chaque équipe ou projet dispose d’un espace unifié, sécurisé par défaut, accessible depuis n’importe quel site.