Der Cyberkrieg oder hybride Kriegführung definiert die Regeln und Dimensionen internationaler Konflikte neu. Seine Akteure und Folgen sind vielfältig. Welche Auswirkungen hat dies auf die Sicherheit von Staaten und Organisationen?

Definition

Der Begriff „Cyberwar“ bzw. „Cyberkrieg“ bezeichnet gemeinhin eine Reihe von offensiven und defensiven Operationen, die im Cyberspace stattfinden. Sie nutzen die Interkonnektivität und Verwundbarkeit digitaler Infrastrukturen aus.

Diese weltweiten Aktionen nehmen heute vielfältige Formen an und verfolgen unterschiedliche Ziele (Sabotage, Subversion, Spionage usw.), wobei manchmal auch dedizierte militärische Ressourcen mobilisiert werden.

Die Besonderheit des Cyberkriegs liegt sowohl in der Schwierigkeit, Angriffe zuzuordnen als auch in der rasanten Entwicklung der verwendeten Methoden.

Die strategische Dimension des Cyberkriegs

Die Durchführung von Operationen im Cyberspace stellt auch eine starke strategische Dimension für die Macht der Staaten dar. Dadurch können Nationen ihren Einfluss ausüben und handeln, ohne konventionelle militärische Gewalt anzuwenden.

Ein Beurteilungskriterium der Cybermacht oder „Cyberpower“ einer Nation entspricht ihrer Fähigkeit, digitale Technologien zu nutzen, um nationale und internationale Ziele zu erreichen, insbesondere auf defensiver und offensiver Ebene.

Beispiel: Der Cyberkrieg Russland – Ukraine

Seit Russland im Februar 2022 in die Ukraine einmarschiert ist, hat sich der Krieg zwischen den beiden Ländern im Cyberspace verschärft. Vor kurzem veröffentlichte der Wirtschaftssicherheitsrat der Ukraine eine Studie mit dem Titel „Cyber, Artillerie und Propaganda“, die die Vorgehensweisen Russlands analysiert.

Darin wird eindeutig festgestellt, dass der russisch-ukrainische Konflikt der erste groß angelegte Cyberkrieg der Welt ist. Dieser wirkt sich direkt auf die Ukraine aus, mit systematischen russischen Cyberangriffen auf staatliche Ämter, wichtige Infrastrukturen oder auch die Medien.

Aber der „Cyberwar“ nimmt auch die mit der Ukraine verbündeten Nationen ins Visier. In Europa wurden in den letzten Monaten zahlreiche Spionageangriffe und Desinformationskampagnen mit russischem Ursprung identifiziert.

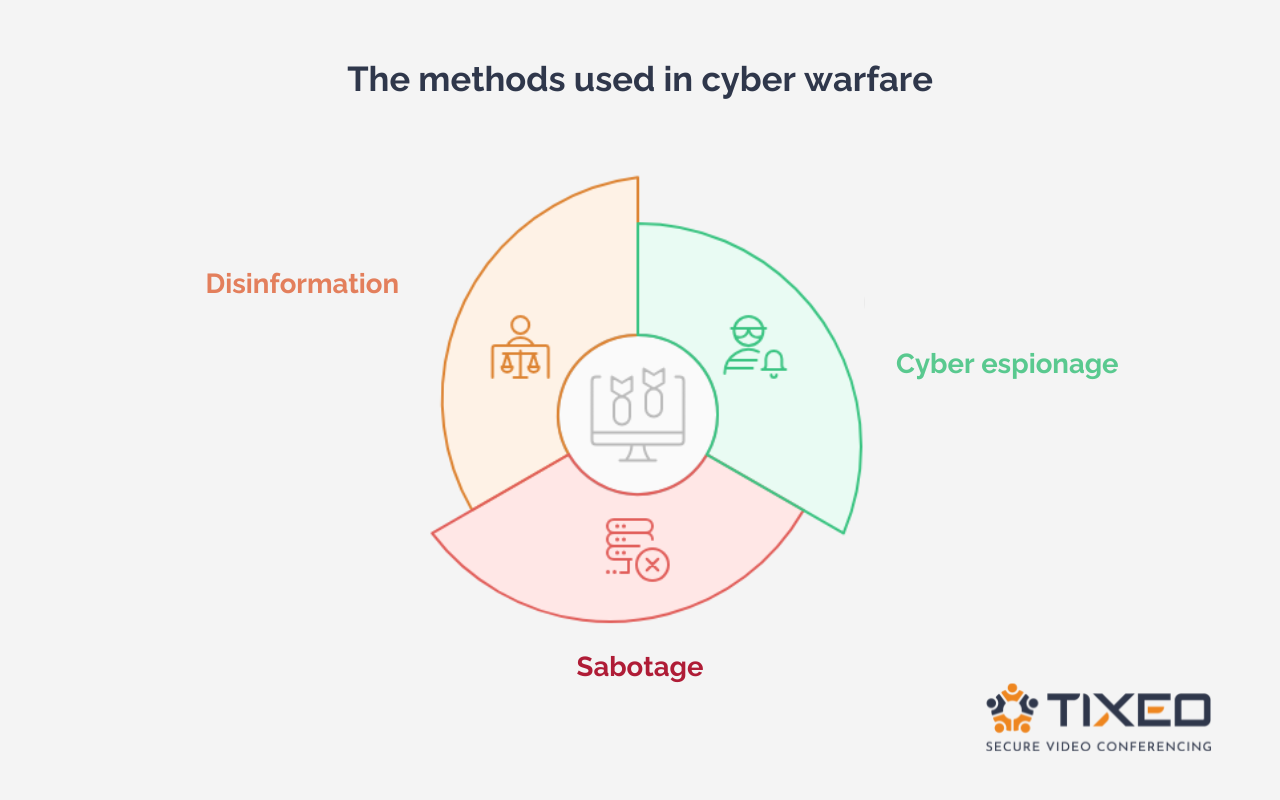

Die verschiedenen eingesetzten Mittel

Cyberspionage

Cyberspionage ist eine der ersten Auswirkungen der geopolitischen Veränderungen und des Cyberkriegs. Sie beinhaltet den Diebstahl vertraulicher und strategischer, manchmal als geheim eingestufter Daten einer Nation oder Organisationen.

Cyberkriminelle können Informationen abfangen, die per Videokonferenz oder E-Mail kommuniziert werden, z. B. im Rahmen einer Wahl oder eines Konflikts, um an sensible Informationen zu gelangen.

Spionage kann auch darauf abzielen, den Wettbewerbsvorteil eines Unternehmens zu beeinträchtigen, indem online geteilte Dokumente oder Daten abgefangen werden. Ihre Kompromittierung beeinträchtigt nicht nur das geistige Eigentum eines Unternehmens, sondern auch das wissenschaftliche und technische Potenzial einer Nation.

Den Artikel lesen: Welche Informationen sind das Ziel von Industriespionage?

Sabotage

Eine weitere Methode, die in Cyberkriegen eingesetzt wird, ist die Computersabotage. Diese Art von Angriffen richtet sich in der Regel gegen kritische Infrastrukturen oder Anlagen. Dabei werden ihre Computer- und Kommunikationssysteme, Netzwerke oder auch Datenbanken angegriffen, um deren Funktionsfähigkeit zu beeinträchtigen. Die Ziele können darin bestehen, der Sicherheit und der Wirtschaft eines Landes zu schaden.

Computersabotage hat viele Formen:

• Denial-of-Service-Angriffe (DDoS), um Server zu überlasten,

• Malware, um ein System oder ein Netzwerk zu infizieren und zu schädigen,

• Phishing, um einen Benutzer dazu zu bringen, sicherheitsgefährdende Handlungen auszuführen.

Die Lieferkette (Subunternehmer, Partner, Lieferanten usw.) großer Unternehmen ist ebenfalls ein beliebtes Ziel für Computersabotage. Cyberangreifer neigen dazu, kritische Organisationen indirekt zu erschüttern, indem sie in ihr Ökosystem eingreifen.

Desinformation

Subversion wird besonders während Wahlperioden eingesetzt. Sie zielt darauf ab, die öffentliche Meinung über eine Persönlichkeit, eine Partei oder eine Institution zu beeinflussen. Desinformationskampagnen, insbesondere in sozialen Netzwerken oder über die Medien, sind der sichtbarste Teil davon. Auf nationaler Ebene führt Desinformation zu politischer Instabilität. In Unternehmen wiederum kann sie zu einer Störung der Unternehmensführung führen.

Das Jahr 2024 ist politisch sehr bewegt und birgt ein hohes Risiko für Desinformation. Laut dem vom Weltwirtschaftsforum veröffentlichten Bericht „Global Risks 2024“ stellen Fehlinformationen und Desinformationen die beiden größten kurzfristigen Risiken dar.

Darüber hinaus hat eine Untersuchung des niederländischen Beratungsunternehmens Trollrensics im Auftrag der niederländischen Delegation der Sozialdemokratischen Fraktion im Europäischen Parlament kürzlich aufgedeckt, „dass ein großes, koordiniertes Netzwerk von Konten den öffentlichen Diskurs in den sozialen Medien in Deutschland und Frankreich im Vorfeld der Europawahlen [im Juni 2024] beeinflusste.“. Hierbei wurden Anti-Impf-, Anti-LGBTQ und pro-russische Inhalte verbreitet. Dem Bericht zufolge wurden einige dieser Konten nach der russischen Invasion in der Ukraine oder sogar noch früher eingerichtet, was auf eine umfassendere und länger bestehende Aktivität hindeutet.

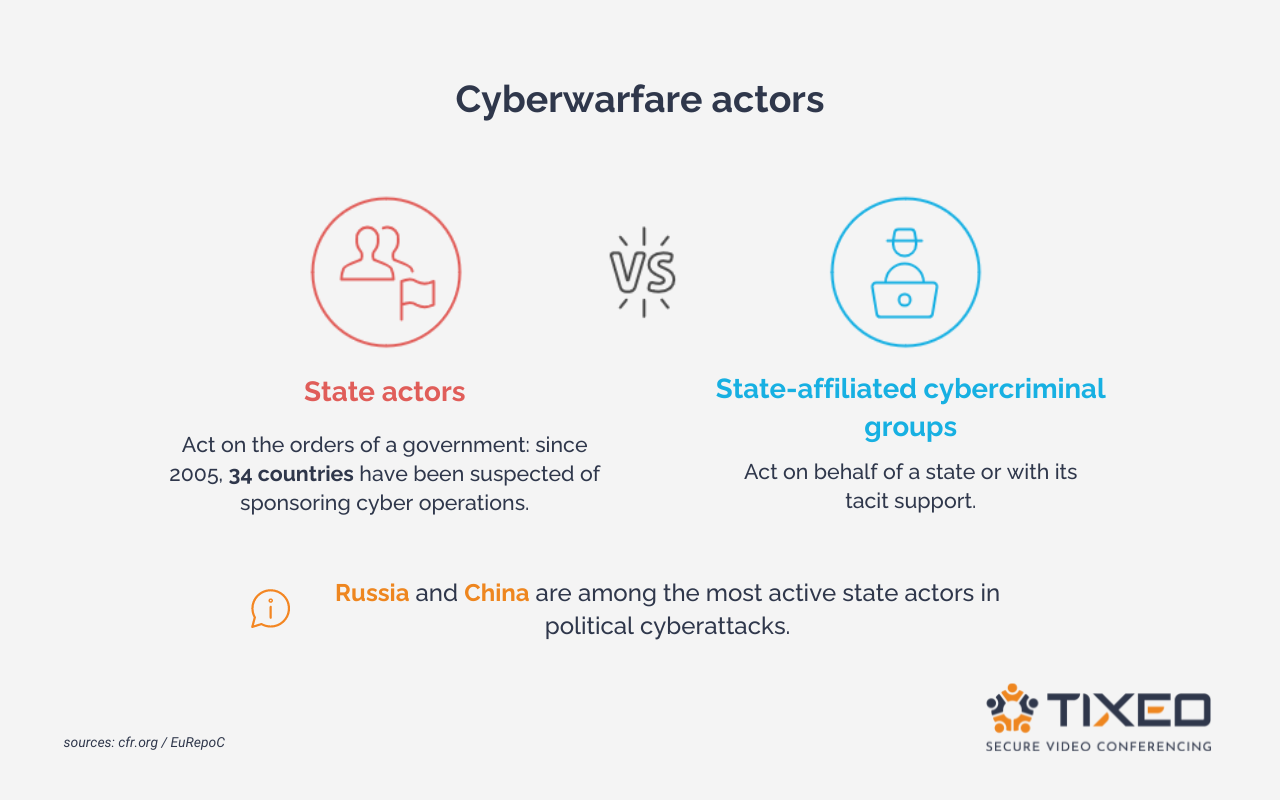

Wer sind die Akteure des Cyberkriegs?

Staatliche Akteure

Einige Gruppen von Cyberkriminellen handeln direkt unter der Autorität einer Regierung.

Laut der Website cfr.org werden „seit 2005 34 Länder verdächtigt, Cyberoperationen zu unterstützen. China, Russland, der Iran und Nordkorea sollen für 77 % aller verdächtigen Operationen verantwortlich sein“. Inmitten des Cyberkriegs nimmt die Zahl der Staaten zu, die an Cyberbedrohungen beteiligt sind. Dazu zählen bekannte staatliche Akteure wie APT33 im Iran, APT10 in China, die Lazarus Group in Nordkorea oder Sandworm in Russland.

Die beiden letztgenannten Länder sind in diesem Bereich übrigens besonders aktiv. Die Datenbank des European Repository of Cyber Incidents (EuRepoC) belegt, dass seit Beginn des 21. Jahrhunderts ein Viertel aller aufgedeckten politischen Cyberangriffe aus China (11,9 %) und Russland (11,6 %) ausgeführt wurden.

In einer Informationsmitteilung (veröffentlicht auf der Website des Internet Crime Complain Center) warnen das CISA, die National Security Agency (NSA) und das FBI kritische Organisationen vor „der dringenden Gefahr,die von staatlich gesponserten Cyberakteuren der Volksrepublik China (VRC) ausgeht“. Diese Akteure, unter dem Namen „Volt Typhoon“ bekannt, zielen auf die Störung kritischer Dienste als Reaktion auf geopolitische Spannungen ab. Aktionen, die sich auch auf die NATO-Mitgliedstaaten auswirken können. Wie die Organisation auf ihrer Website warnt, „gefährden hybride oder bösartige Cyberoperationen Chinas die Sicherheit der NATO“.

Staatlich gelenkte Gruppen von Cyberkriminellen

Staatlich gelenkte Gruppen von Cyberkriminellen handeln nicht direkt im Auftrag eines Staates, sondern in der Regel in dessen Namen oder mit dessen Unterstützung.

Dazu gehört die Gruppe UNC1151, die mit der weißrussischen Regierung verbunden ist. Sie führt bereits seit mehreren Jahren Online-Desinformationskampagnen durch, insbesondere um unter anderem die NATO in den baltischen Staaten zu diskreditieren. Ihre Desinformationskampagne Ghostwriter ist seit 2017 aktiv und verbreitet Inhalte, die gegen das Atlantische Bündnis gerichtet sind. Dazu gehören Falschnachrichten über die Stationierung von Atomwaffen.

Ein weiteres Beispiel ist der Iran, wo nach dem Konflikt im Nahen Osten dem iranischen Staat nahestehende Hacker, mehrere in den Vereinigten Arabischen Emiraten ausgestrahlte europäische Fernsehsender unterbrochen haben, um eine gefälschte, von KI erzeugte Nachrichtensendung auszustrahlen.

Russische Hacker: Hauptakteure

Russland und seine Cyberkriminelle spielen eine zentrale Rolle im Cyberkrieg. In den letzten Jahren gab es nämlich mehrere russische Cyberangriffe auf die Ukraine, aber auch auf NATO-Mitglieds- oder Partnerländer.

2017 lähmte eine russische Sabotageoperation, die gegen die Ukraine gerichtet war, Banken, den Flughafen und die U-Bahn von Kiew, die Eisenbahn, Medien und die Post, Energie- und Gasversorger, Mobilfunkbetreiber sowie Krankenhäuser. Die russischen Hacker haben sogar die französische und amerikanische Wirtschaft beeinträchtigt: Unternehmen wie Saint-Gobain, BNP, FedEx und die Mondelez-Werke waren schwerwiegend betroffen. Grund dafür war die Malware NotPetya, die innerhalb von 7 Minuten 55 000 Rechner, d. h. mehr als 130 pro Sekunde beim Schifffahrtsriesen Maersk lahmlegte.

Im Dezember 2023 wurde der führende ukrainische Telekommunikationsbetreiber Ziel eines Cyberangriffs durch Malware. Dadurch waren 24 Millionen Bürger des Landes ohne Internetverbindung.

Drei Hauptfolgen

Soziale und wirtschaftliche Auswirkungen

Durch Angriffe auf sensible Organisationen verursacht der Cyberkrieg direkte finanzielle Schäden, vor allem durch den Diebstahl vertraulicher Daten, Erpressungsangriffe mit Ransomware oder Sabotage in IT-Systemen. Diese Cyberangriffe führen in der Regel zu Geschäftsunterbrechungen und können den Ruf eines Unternehmens schädigen.

In essenziellen Bereichen wie Energie, Telekommunikation oder öffentlichen Verwaltungen haben Cyberangriffe ebenfalls weitreichende Folgen. Ausfälle bei der Stromversorgung, Internetverbindungen oder öffentlichen Dienstleistungen stören das soziale und wirtschaftliche Gleichgewicht eines Landes.

Politische Destabilisierung

Der Cyberkrieg ist in erster Linie ein politisches und geopolitisches Instrument. Desinformationskampagnen und Cyber-Spionage zielen häufig darauf ab, politische Systeme zu destabilisieren. Solche Handlungen können, wie die subversiven Kampagnen in sozialen Netzwerken im Vorfeld der letzten Europawahlen, den Verlauf und die Ergebnisse einer Wahl ernsthaft beeinflussen und so demokratische Prozesse stören.

Höhere Investitionen in Cybersicherheit

Die Zunahme von Cyberbedrohungen wie Spionage und Sabotage veranlasst immer mehr Organisationen, ihre Cybersicherheit zu verstärken. Cyberangriffe werden immer vielfältiger und ausgeklügelter und es wird immer schwieriger, sie zu verhindern. Innerhalb kritischer Infrastrukturen, wie sie von der NIS-2-Richtlinie definiert werden, gewinnt Cyberresilienz an zentraler Bedeutung. Für diese Organisationen bedeutet dies, Strategien zu entwickeln, um:

- ihre branchenspezifischen Cyberrisiken zu identifizieren,

- Krisen zu antizipieren,

- die Geschäftskontinuität zu gewährleisten.

Diese Cyberresilienzstrategien müssen durch organisatorische Maßnahmen (Schulungen der Mitarbeiter, spezielle Teams für das Krisenmanagement usw.) und technische Maßnahmen (Netzwerksegmentierung, Einsatz von Notfallkommunikationssystemen usw.) unterstützt werden.

Den Artikel lesen: 3 Einsatzmöglichkeiten des Notfallkommunikationssystems

Welche Beispiele für berühmte Angriffe gibt es in der Geschichte des Cyberkriegs?

1. Stuxnet (2010)

Stuxnet ist zweifellos einer der bekanntesten und ausgefeiltesten Cyberangriffe der Geschichte. Dieser Computerwurm wurde speziell entwickelt, um die im iranischen Atomprogramm verwendeten Zentrifugen anzugreifen. Stuxnet wurde weitgehend den USA und Israel zugeschrieben und schaffte es, etwa 1 000 Zentrifugen zu beschädigen, was das iranische Atomprogramm erheblich verlangsamt hat.

Erfahren Sie mehr: Stuxnet: Niederländischer Ingenieur für die Infektion verantwortlich

2. Cyberangriff gegen Estland (2007)

Estland, ein Land, das im Bereich der Digitaltechnik und der Cybersicherheit sehr fortschrittlich ist, wurde 2007 Ziel eines großangelegten Cyberangriffs. Die Websites der Regierung, von Banken, Medien und anderen kritischen Infrastrukturen wurden durch Denial-of-Service-Angriffe (DDoS) lahmgelegt. Dieser Angriff wurde weitgehend russischen Akteuren zugeschrieben, obwohl dies nie offiziell bewiesen wurde.

Erfahren Sie mehr: Cyberkrieg: Rückblick auf den Cyberangriff auf Estland im Jahr 2007

3. NotPetya (2017)

Ursprünglich gegen Ziele in der Ukraine gerichtet, geriet der NotPetya-Angriff schnell außer Kontrolle und verbreitete sich über die ganze Welt. Dabei verursachte er Schäden in Milliardenhöhe. NotPetya ist eine getarnte Ransomware, die die Computersysteme zahlreicher internationaler Unternehmen lahmgelegt hat, darunter Maersk, FedEx und Saint-Gobain. Dieser Angriff wurde der russischen Gruppe Sandworm zugeschrieben.

Erfahren Sie mehr: NotPetya: Ein Wendepunkt in der Geschichte des Cyberkriegs

4. Hackerangriff auf Sony Pictures (2014)

Im November 2014 war Sony Pictures Entertainment Ziel eines massiven Cyberangriffs, der der Lazarus-Gruppe zugeschrieben wurde, einem nordkoreanischen Hackerkollektiv. Die Angreifer stahlen sensible Daten und veröffentlichten peinliche Informationen. Als Motiv wurde die bevorstehende Veröffentlichung des Films „The Interview“ vermutet, einer satirischen Komödie über Nordkorea.

Erfahren Sie mehr: Kulturhack: Der Fall Sony Pictures als Paradebeispiel für Cyberangriffe

5. Operation Aurora (2009 – 2010)

Operation Aurora ist die Bezeichnung für eine Reihe von Cyberangriffen auf mehrere große US-amerikanische Unternehmen, darunter Google, Adobe und Dow Chemical. Sie wurden chinesischen Akteuren zugeschrieben und zielten darauf ab, Betriebsgeheimnisse und sensible Informationen zu stehlen. Der Angriff auf Google führte dazu, dass das Unternehmen damit drohte, sich vom chinesischen Markt zurückzuziehen.

Erfahren Sie mehr: Operation Aurora (2009): Eine Kampagne der Cyber-Gegenspionage?

FAQ :

Cyberwar bezeichnet eine Reihe von offensiven und defensiven Operationen im Cyberspace, die Schwachstellen digitaler Infrastrukturen ausnutzen, um verschiedene Ziele zu erreichen, wie Sabotage oder Cyber-Spionage.

Zu den Hauptakteuren gehören Staaten (wie Russland, China, Iran) sowie Gruppen von Cyberkriminellen, die unter der Autorität oder mit der Unterstützung dieser Regierungen handeln.

Die Schwierigkeit bei der Zuordnung von Angriffen im Cyberwar liegt in der Anonymität des Cyberspace und der Verwendung komplexer Methoden, die die tatsächlichen Urheber der Angriffe verschleiern.

Cyberkriegsführung kann zu wirtschaftlichen Störungen, zum Ausfall wichtiger Dienstleistungen und zur politischen Destabilisierung durch Desinformations- und Sabotagekampagnen führen.

Staaten investieren zunehmend in die Internetsicherheit, indem sie Strategien für die Cyberresilienz entwickeln, spezialisierte Teams ausbilden und fortschrittliche technische Maßnahmen zum Schutz ihrer kritischen Infrastrukturen ergreifen.