La directive NIS 2, ou Network and Information Security 2, représente une évolution majeure pour renforcer la cybersécurité à travers l’Union Européenne. Adoptée pour faire face à une augmentation croissante des cybermenaces, cette directive devra être appliquée dans chaque pays membre de l’UE dès le 17 octobre 2024. Elle vise à renforcer les niveaux de sécurité informatique et de cyber-résilience d’un large panel d’infrastructures critiques et de services essentiels européens. Mais comment les états européens parviennent-ils à répondre aux exigences de NIS 2 ? Quels sont les obstacles auxquels ils font face ? Cet article offre un aperçu détaillé de la transposition actuelle de NIS 2 et de ses implications pour les nations et les entreprises.

Contexte et objectifs de NIS 2

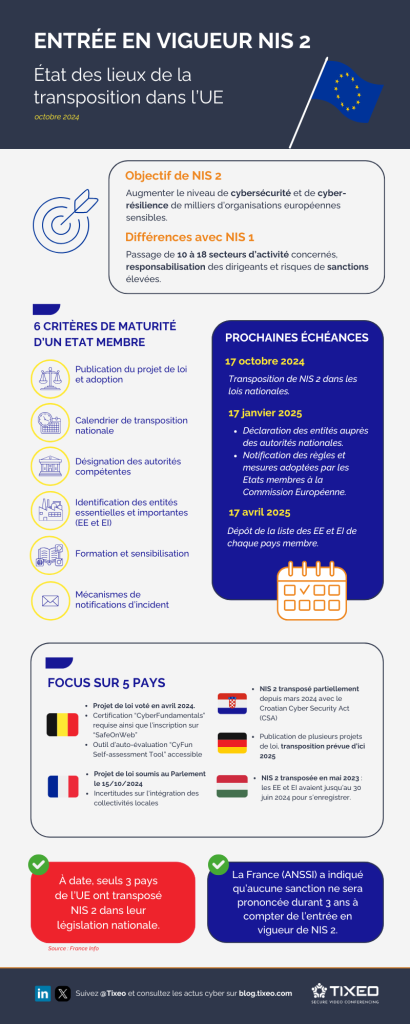

La directive NIS 2 est une version améliorée de la première directive NIS, qui visait à harmoniser les exigences de cybersécurité dans l’UE. Avec l’évolution des cyberattaques, d’origine étatique et para-étatique, il est devenu nécessaire de renforcer la sécurité des réseaux et des systèmes d’information. Les objectifs de NIS 2 incluent l’augmentation de la résilience des infrastructures critiques, la clarification des responsabilités des entreprises en matière de cybersécurité et l’extension du champ d’application à de nouveaux secteurs économiques.

Quelles différences entre NIS 1 et NIS 2 ?

NIS 2 se distingue de NIS 1 sur plusieurs aspects importants. D’abord, elle élargit son champ d’application, passant de 10 à 18 secteurs concernés, intégrant des domaines tels que la santé, l’énergie, la finance, et même les transports. Ensuite, elle efface la dénomination « OSE » (Opérateurs de Services Essentiels) au profit de deux catégories d’entités : les entités essentielles et les entités importantes. Enfin, elle impose des obligations de reporting plus strictes et de nouvelles sanctions en cas de non-conformité.

Contrairement à NIS 1, la nouvelle directive donne une responsabilité directe aux dirigeants des entreprises. Ces derniers sont donc tenus de s’assurer de la conformité de leur organisation avec NIS 2. Cela signifie qu’ils doivent superviser personnellement les stratégies de cybersécurité, participer aux audits et être en mesure de justifier les mesures prises pour prévenir les cyberattaques.

Les exigences de cybersécurité avec NIS 2

Obligations de sécurité pour les entreprises

Les entreprises concernées par la directive NIS 2 doivent mettre en place un certain nombre de stratégies de sécurité pour protéger leurs systèmes d’information. Ces actions visent à garantir une gestion proactive des risques, notamment par la sécurisation des réseaux et des systèmes, ainsi que par la surveillance de leurs fournisseurs et sous-traitants.

Protection de l’architecture réseau

La directive NIS 2 impose aux entreprises de renforcer la sécurité de leurs réseaux et systèmes afin de minimiser les risques d’intrusion et de déstabilisation. Elle préconise notamment le cloisonnement des réseaux et des accès distants. L’implémentation de systèmes de détection des attaques, l’utilisation de pare-feu, et la réalisation de tests réguliers de vulnérabilité sont également recommandés. En Allemagne, des entreprises telles que Siemens ont mis en place des systèmes avancés d’analyse et de détection des menaces afin de se conformer aux exigences de cybersécurité de NIS 2 (Source : siemens.com).

Obligations de reporting des incidents

L’une des principales exigences de la nouvelle directive concerne la stricte obligation de reporting des incidents. Les entités soumises à NIS 2 doivent signaler tout incident majeur aux autorités compétentes dans un délai de 24 heures, afin de permettre une réponse rapide et coordonnée aux cyberattaques. En Belgique, le Centre pour la Cybersécurité Belgique (CCB) a mis en place une plateforme numérique qui permet de faciliter les notifications en cas d’incidents et de demander une assistance au Cyber Emergency Response Team (CERT) (Source : cert.be).

Conformité et audits sous NIS 2

Pour prouver leur conformité à NIS 2, les organisations devront se soumettre à des audits réguliers. Ces audits seront un moyen de vérifier que les mesures de cybersécurité sont correctement mises en œuvre et respectent les normes établies par la directive.

À savoir qu’une entité certifiée ISO 27001 n’est pas de facto conforme à la nouvelle directive. Cependant, comme spécifié sur le site Orange Cyberdéfense, « la certification ISO 27001 est une bonne base vers la conformité NIS 2 puisqu’elle permet de disposer d’un cadre de gouvernance de la sécurité couvrant une grande partie de ses exigences« .

La transposition de NIS 2 au sein de l’Europe

Comment mesurer les avancées des États membres de l’UE ?

La transposition de la directive NIS 2 ne se fait pas de manière uniforme dans tous les États membres. Certains pays se sont préparés depuis plusieurs mois voire années dans l’application de la Directive alors que d’autres entament tardivement le processus. Pour mesurer les avancées des pays membres, plusieurs aspects doivent être pris en compte, notamment :

- l’état d’avancement législatif (publication du projet de loi, adoption…)

- le calendrier de transposition

- la désignation des autorités compétentes (vérification de la mise en oeuvre, accompagnement…)

- l’identification des entités essentielles et importantes

- la formation et la sensibilisation

- ou encore les mécanismes de notifications d’incident

Voici un aperçu des avancées observées :

Focus par pays sur la transposition de NIS 2

Belgique

En Belgique, la transposition de NIS 2 avance rapidement. Le projet de loi a été voté en avril 2024, et les modalités pratiques de mise en œuvre sont en cours de finalisation. Le Centre pour la Cybersécurité Belgique (CCB) a mis en place un cadre de référence basé notamment sur la norme ISO 27001, afin d’assurer la conformité des entités concernées. Il s’agit du « CyberFundamentals » qui propose une série de mesures concrètes pour réduire le risque d’attaques informatiques. Il permet à une organisation d’accéder à différents niveaux de sécurité, selon la gravité de sa menace, allant de Small à Essentiel. En complément, l’outil d’auto-évaluation CyFun Self-assessment Tool permet de vérifier son niveau de conformité à NIS 2, au regard des mesures préconisées précédemment.

À compter de l’entrée en application de la directive NIS 2, le 18 octobre 2024, la majorité des entités auront cinq mois pour s’enregistrer sur le site SafeonWeb (2 mois pour celles relevant de certains secteurs liés aux technologies de l’information et de la communication). La première évaluation obligatoire de l’entreprise devra avoir lieu 18 mois après l’entrée en vigueur de la loi. Enfin, la certification CyberFundamentals ou ISO 27001 devra être obtenue par l’entité concernée 36 mois après la transposition nationale de NIS 2. (Source : CCB)

Allemagne

L’Allemagne a adopté une approche plus progressive dans sa mise en conformité. Le pays a publié plusieurs versions de son projet de loi, mais la transposition complète est prévue pour 2025. Le cadre réglementaire allemand s’appuie sur la loi KRITIS, qui édicte des mesures pour la sécurité et la résilience des infrastructures critiques, et sur le BSI Act, qui attribue la supervision au Bureau Fédéral de la Sécurité de l’Information (BSI).

France

En France, l’Agence nationale de la sécurité des systèmes d’information (ANSSI) mène les efforts de transposition de NIS 2 dans une démarche participative, avec l’ensemble des parties prenantes.

Cependant, le texte législatif n’a toujours pas été adopté : il a tout de même été présenté au Parlement le 15 octobre 2024, soit quelques jours avant la date butoir de transposition nationale de la Directive. Des incertitudes demeuraient jusqu’à présent quant à l’intégration des collectivités locales dans les exigences de sécurité. Des consultations ont été organisées par l’ANSSI en mai 2024 auprès d’organisations professionnelles concernées par la directive d’une part, et d’associations d’élus de collectivités territoriales d’autre part. Celles-ci avaient eu pour but d’éclaircir le périmètre des entités concernées et les mesures de sécurité appliquées. L’augmentation du « niveau de maturité cyber des collectivités territoriales » est apparu comme une des priorités avec NIS 2, tout comme le fait d’harmoniser la sécurité des SI à l’échelle territoriale.

Pour y parvenir, les organisations publiques et privées doivent bénéficier de temps. C’est pourquoi, lors des Universités d’été d’Hexatrust de septembre 2024, Vincent Strubel, Directeur général de l’ANSSI, a indiqué qu’aucune sanction ne sera infligée aux entreprises non conformes NIS 2 durant les trois premières années après son entrée en application.

La plateforme « Mon Espace NIS 2 » permet aux organisations :

– de s’informer sur la nouvelle Directive

– de vérifier si elles sont concernées ou non par NIS 2

– et, prochainement, de se déclarer auprès de l’ANSSI.

Croatie

La Croatie fait partie des pays les plus avancés dans la transposition de NIS 2, avec un projet de loi déjà adopté. En février 2024, le Croatian Cyber Security Act (CSA) est entré en vigueur et a permis de transposer partiellement la nouvelle Directive. D’ici février 2025, les autorités compétentes devront notifier les organisations concernées par cette loi. Celles-ci auront ensuite un délai d’un an pour se conformer aux mesures du CSA. (Source : Wavestone)

Hongrie

En Hongrie, la directive NIS2 a été transposée en mai 2023 suite à l’adoption de la loi 23 de 2023 sur la certification et la supervision de la cybersécurité. En vertu de la législation hongroise transposant la directive NIS2, les organisations nationales concernées avaient jusqu’au 30 juin 2024 pour s’enregistrer comme entité essentielle (EE) ou entité importante (EI) (Source : DLA Piper). Avant le 18 octobre 2024, les organisations concernées par le NIS2 devaient mettre en œuvre des mesures de sécurité correspondantes au niveau de criticité de leurs systèmes d’information et s’acquitter de la redevance de surveillance du SZTFH (Szabályozott Tevékenységek Felügyeleti Hatósága), autorité nationale pour la cybersécurité.

Les défis juridiques et administratifs de la transposition

Complexité législative de NIS 2

La transposition de NIS 2 est un défi juridique complexe pour les États membres. La directive exige une révision en profondeur des cadres législatifs nationaux, ce qui peut s’avérer long et politiquement sensible. Les différences entre les systèmes juridiques des pays rendent également difficile l’uniformité des exigences de cybersécurité. Selon une analyse menée par Mayer Brown, la fragmentation des cadres législatifs dans l’UE constitue un obstacle majeur à la mise en œuvre homogène de NIS 2 (Source : Mayer Brown, Analyse 2024).

Responsabilité des dirigeants

NIS 2 impose une responsabilité personnelle aux dirigeants des entreprises, les obligeant à se justifier quant à la mise en œuvre des mesures de cybersécurité. Cette évolution vise à s’assurer que la cybersécurité soit une priorité au plus haut niveau de gestion, mais elle introduit aussi des complexités supplémentaires. Pour les petites entreprises, elle peut constituer un fardeau. Par ailleurs, selon une étude récente d’Ivanti menée sur 3 000 dirigeants d’entreprise et professionnels IT et de sécurité dans le monde entier, « La majorité (55 %) des professionnels IT/de sécurité estiment que leurs dirigeants (hors IT) n’ont pas une bonne compréhension du concept de gestion des vulnérabilités. » Ce qui est confirmé par « 47 % des dirigeants non-IT, qui admettent qu’ils n’ont pas un très bon niveau de compréhension du concept. Espérant que la transposition de la directive NIS 2 puisse ouvrir la voie à davantage de formation et de sensibilisation des instances dirigeantes sur le sujet.

Conclusion : une uniformisation cruciale mais laborieuse

La transposition de la directive NIS 2 est un procédé complexe qui nécessite des efforts concertés de la part de tous les États membres de l’UE. La fragmentation des processus législatifs, les défis liés aux responsabilités accrues des dirigeants, et l’élargissement des secteurs concernés rendent la mise en œuvre difficile. Toutefois, la directive est essentielle pour améliorer la résilience des infrastructures critiques de l’Europe face aux cybermenaces croissantes. Bien que tous les pays ne présentent pas le même niveau d’avancement et ne soient pas prêts au même moment, ils devront être prêts d’ici avril 2025, à délivrer la liste de leurs entités essentielles et importantes à la Commission Européenne. Reste à voir si tous ces efforts concentrés en un si court délai permettront de garantir une cybersécurité renforcée, pérenne et, à terme, uniforme sur tout le continent.

Téléchargez l’infographie

FAQ

La directive NIS 2 est une directive européenne visant à harmoniser et renforcer la cybersécurité à travers les États membres. Elle vise à protéger la sécurité des réseaux et des systèmes d’information, établissant un nouveau cadre pour une cybersécurité plus robuste. Adoptée en octobre 2024, cette directive européenne cherche à élever le niveau de protection pour lutter contre les cybermenaces croissantes en améliorant la coordination entre les pays membres et en augmentant les exigences de sécurité pour les infrastructures critiques.

Les impacts de la directive NIS 2 sur les entreprises sont significatifs. Elle impose des obligations accrues en matière de cybersécurité, notamment des mesures de sécurité renforcées et une gestion des risques plus rigoureuse pour les entités concernées. Le niveau de sécurité informatique requis est élevé, avec des obligations de reporting des incidents, d’audits réguliers, et de conformité aux standards internationaux tels que l’ISO 27001. Cela permet de mieux se préparer face aux cybermenaces qui ne cessent d’augmenter.

Pour se préparer à la mise en conformité avec NIS 2, il est essentiel d’établir un plan comprenant l’évaluation des risques, la formation des employés, et la mise en place de mesures de gestion adaptées aux nouvelles obligations. Les entités essentielles doivent également s’assurer de suivre une stratégie nationale pour renforcer leur cybersécurité et respecter les normes imposées par la directive. La formation est cruciale pour garantir que toutes les parties prenantes comprennent leurs responsabilités et les mesures de sécurité à mettre en place.

La directive NIS 2 concerne un large éventail d’entités dans 18 secteurs, y compris les opérateurs de services essentiels, les entreprises de secteurs critiques comme l’énergie, la santé, et la finance, ainsi que certaines collectivités territoriales. En outre, elle s’applique aux entreprises des pays tiers qui opèrent sur le territoire de l’Union européenne, et chaque État membre, via son agence nationale, est chargé d’identifier les entités concernées.

La directive NIS 2 introduit un régime de sanctions strict pour les infractions à la conformité. Les entreprises qui ne respectent pas les obligations de cybersécurité peuvent être soumises à des amendes importantes. La responsabilité des dirigeants est également engagée, et les sanctions peuvent inclure des amendes basées sur un pourcentage du chiffre d’affaires, conformément au droit national de chaque État membre. Ces sanctions visent à garantir que les entreprises respectent les normes de sécurité établies.

La directive NIS 2 entre officiellement en vigueur en octobre 2024. Les États membres ont jusqu’à cette date pour transposer la directive dans leur législation nationale, bien que certain pays accorde un délai supplémentaire sans risque de sanction, comme la France. Chaque pays doit publier la législation correspondante au journal officiel, garantissant que toutes les entités concernées respectent les nouvelles exigences de cybersécurité dans le délai imparti.

La directive NIS 2 renforce la cybersécurité en imposant des règles harmonisées pour tous les États membres, visant un niveau global de protection plus élevé. Elle établit des mesures de sécurité spécifiques pour les infrastructures critiques, améliore la protection des données et garantit la sécurité publique. La directive cherche à réduire les risques en matière de cybersécurité en exigeant des audits réguliers, une meilleure coordination entre les États membres, et des mesures claires pour gérer les cybermenaces et renforcer la résilience des systèmes d’information.